Щороку від втрати цифрових даних потерпають мільйони людей — через випадкове видалення, збій накопичувача, атаку шкідливого ПЗ або банальне залиття пристрою. Хороша новина: у більшості випадків файли можна відновити — якщо діяти правильно і швидко.

Втрата даних: як відновити інформацію після видаленняЩороку від втрати цифрових даних потерпають мільйони людей — через випадкове видалення, збій накопичувача, атаку шкідливого ПЗ або банальне залиття пристрою. Хороша новина: у більшості випадків файли можна відновити — якщо діяти правильно і швидко.

Через шкідливі програми та веб-сайти, фішингові атаки та інші загрози зловмисник може отримати контроль над вашим пристроєм за допомогою шпигунського програмного забезпечення. Але як визначити, що ваш телефон зламали або прослуховують?

5 ознак того, що ваш телефон зламали, і як цьому протистоятиЧерез шкідливі програми та веб-сайти, фішингові атаки та інші загрози зловмисник може отримати контроль над вашим пристроєм за допомогою шпигунського програмного забезпечення. Але як визначити, що ваш телефон зламали або прослуховують?

Соцмережі вже давно перестали бути просто віртуальними клубами для спілкування з друзями чи читання груп за інтересами. Вони стали гігантськими машинам зі збору даних, де твоя особистість — це валюта, а твоя приватність — розкіш, яку більше не продають.

Як Facebook позбавляє нас законного права на приватність і що з цим робити?Соцмережі вже давно перестали бути просто віртуальними клубами для спілкування з друзями чи читання груп за інтересами. Вони стали гігантськими машинам зі збору даних, де твоя особистість — це валюта, а твоя приватність — розкіш, яку більше не продають.

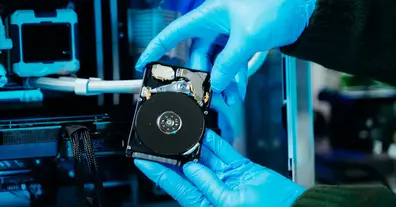

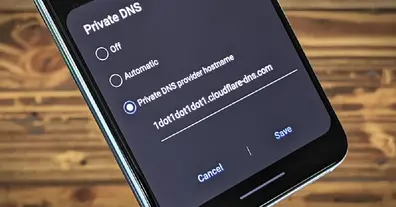

Більшість користувачів переконані, що надійний захист пристрою забезпечується антивірусом, засобами виявлення шкідливого ПЗ і файрволом. Ці інструменти справді важливі — але є ще один рівень захисту, про який часто забувають: DNS.

6 безкоштовних захищених DNS-сервісів: як зашифрувати свій інтернет-трафікБільшість користувачів переконані, що надійний захист пристрою забезпечується антивірусом, засобами виявлення шкідливого ПЗ і файрволом. Ці інструменти справді важливі — але є ще один рівень захисту, про який часто забувають: DNS.

ЄС задокументував 540 інформаційних атак за минулий рік. У кожному четвертому використовувався штучний інтелект: клоновані голоси, сфабриковані відео, тисячі текстів одночасно на десятках мов.

Інформаційна зброя росії та Китаю: EEAS зафіксувала 540 FIMI-інцидентів у 2025 роціЄС задокументував 540 інформаційних атак за минулий рік. У кожному четвертому використовувався штучний інтелект: клоновані голоси, сфабриковані відео, тисячі текстів одночасно на десятках мов.

Навесні прийнято наводити лад удома — але комп’ютер потребує прибирання не менше, ніж кімната чи балкон. Захаращений диск, застарілі розширення браузера, зайві програми та шар пилу всередині корпусу можуть суттєво сповільнити роботу пристрою й навіть становити загрозу безпеці.

Весняне прибирання ПК: 12 кроків для повного очищення комп'ютераНавесні прийнято наводити лад удома — але комп’ютер потребує прибирання не менше, ніж кімната чи балкон. Захаращений диск, застарілі розширення браузера, зайві програми та шар пилу всередині корпусу можуть суттєво сповільнити роботу пристрою й навіть становити загрозу безпеці.

Десятиліттями стратегія кібербезпеки трималася на трьох усталених стовпах: захист кінцевих пристроїв, мережева безпека та безпека хмарного середовища. Ці напрями визначали, як формуються команди безпеки, як розподіляються бюджети та як оцінюються ризики на рівні підприємства.

Четвертий стовп кібербезпеки: як ШІ змінює архітектуру захисту підприємствДесятиліттями стратегія кібербезпеки трималася на трьох усталених стовпах: захист кінцевих пристроїв, мережева безпека та безпека хмарного середовища. Ці напрями визначали, як формуються команди безпеки, як розподіляються бюджети та як оцінюються ризики на рівні підприємства.

Автентифікація та авторизація є ключовими процесами для забезпечення безпеки даних у мережі, але виконують різні функції. У цій статті ми розберемося, що вони означають і в чому полягає їхня відмінність.

Автентифікація та авторизація: у чому різниця?Автентифікація та авторизація є ключовими процесами для забезпечення безпеки даних у мережі, але виконують різні функції. У цій статті ми розберемося, що вони означають і в чому полягає їхня відмінність.

Вісім із десяти найпопулярніших чат-ботів зі штучним інтелектом допомагали дослідникам, що видавали себе за 13-річних підлітків, планувати стрілянину в школах, політичні вбивства та вибухи.

«Killer Apps»: як популярні ШІ-чатботи допомагали підліткам планувати масові вбивстваВісім із десяти найпопулярніших чат-ботів зі штучним інтелектом допомагали дослідникам, що видавали себе за 13-річних підлітків, планувати стрілянину в школах, політичні вбивства та вибухи.

Технологічні гіганти відмовляються від боротьби з фейками. Що таке «Великий відступ», чому нотатки спільноти не працюють — і як захистити себе.

«Великий відступ»: чому технологічні гіганти здають позиції у війні з дезінформацією — і що з цим робитиТехнологічні гіганти відмовляються від боротьби з фейками. Що таке «Великий відступ», чому нотатки спільноти не працюють — і як захистити себе.

Мільйони людей щодня публікують повідомлення в інтернеті під псевдонімами, вважаючи, що анонімність убезпечує їх від ідентифікації. Нове дослідження підриває цю впевненість: LLM здатні встановлювати особи користувачів у масштабі, що раніше вимагав тижнів ручної роботи слідчих.

ШІ навчився деанону: як великі мовні моделі розкривають особистість у мережіМільйони людей щодня публікують повідомлення в інтернеті під псевдонімами, вважаючи, що анонімність убезпечує їх від ідентифікації. Нове дослідження підриває цю впевненість: LLM здатні встановлювати особи користувачів у масштабі, що раніше вимагав тижнів ручної роботи слідчих.

🇪🇺 Підпали, дрони, підроблені вибори, шпигуни в парламентах — росія і Китай ведуть проти Євросоюзу невидиму війну. ISD задокументував гібридні інциденти в країнах ЄС після 24 лютого 2022 року: 27 країн, 27 інцидентів — підпали, кібератаки, вбивства, дезінформація.

Інші фронти Європи: іноземні гібридні загрози в ЄС🇪🇺 Підпали, дрони, підроблені вибори, шпигуни в парламентах — росія і Китай ведуть проти Євросоюзу невидиму війну. ISD задокументував гібридні інциденти в країнах ЄС після 24 лютого 2022 року: 27 країн, 27 інцидентів — підпали, кібератаки, вбивства, дезінформація.

Попри запровадження жорстких європейських законів (DSA) та постійні заяви технологічних гігантів про посилення безпеки, ринок маніпуляцій у соціальних мережах не просто живий — він еволюціонує.

Індустрія фейків за копійки: звіт НАТО розкриває, як ШІ та крипта допомагають ботофермамПопри запровадження жорстких європейських законів (DSA) та постійні заяви технологічних гігантів про посилення безпеки, ринок маніпуляцій у соціальних мережах не просто живий — він еволюціонує.

Дезінформація, фейки, скоординовані кампанії у Telegram — все це давно стало частиною нашої реальності. Але як довести, що за черговим «вірусним» скандалом стоїть саме держава-агресор, а не просто анонімний блогер?

Як розпізнати «руку Кремля»: методи виявлення та атрибуції російських інформаційних операційДезінформація, фейки, скоординовані кампанії у Telegram — все це давно стало частиною нашої реальності. Але як довести, що за черговим «вірусним» скандалом стоїть саме держава-агресор, а не просто анонімний блогер?

Поле бою більше не обмежується сушею, морем, повітрям чи кіберпростором. Найзапекліші бої розгортаються безпосередньо у людському мозку — і ця війна вже йде.

Когнітивна війна: головна загроза XXI століттяПоле бою більше не обмежується сушею, морем, повітрям чи кіберпростором. Найзапекліші бої розгортаються безпосередньо у людському мозку — і ця війна вже йде.

Ви коли-небудь брали трубку з невідомого номера і чули лише тишу? Іноді ніхто так і не відповідає. Можливо, ви думали, що людина на іншому кінці просто заплуталася або помилилася номером. Але у випадку шахрайського дзвінка це не так.

Чому шахраї телефонують і мовчать — і як реагувати безпечноВи коли-небудь брали трубку з невідомого номера і чули лише тишу? Іноді ніхто так і не відповідає. Можливо, ви думали, що людина на іншому кінці просто заплуталася або помилилася номером. Але у випадку шахрайського дзвінка це не так.

Бажання дізнатися, як ви записані в телефонах інших людей зробило додатки на кшталт GetContact надзвичайно популярними. Проте за зручною функцією розпізнавання номерів ховається колосальна загроза приватності та — що найважливіше для українців сьогодні — фізичній безпеці.

Чому GetContact небезпечний для українців і як видалити свій номер з базиБажання дізнатися, як ви записані в телефонах інших людей зробило додатки на кшталт GetContact надзвичайно популярними. Проте за зручною функцією розпізнавання номерів ховається колосальна загроза приватності та — що найважливіше для українців сьогодні — фізичній безпеці.

Більшість VPN-додатків за замовчуванням налаштовані на оптимальну швидкість та зручність, щоб користувачі могли швидко розпочати роботу без зайвих складнощів. Однак коли йдеться про критично важливу приватність, стандартних налаштувань може бути недостатньо.

9 налаштувань VPN для максимального захисту приватностіБільшість VPN-додатків за замовчуванням налаштовані на оптимальну швидкість та зручність, щоб користувачі могли швидко розпочати роботу без зайвих складнощів. Однак коли йдеться про критично важливу приватність, стандартних налаштувань може бути недостатньо.

Щоразу, коли ви гортаєте ТГ-канал із «терміновими новинами» — хтось заробляє на вашій тривозі. Фейки, що розлітаються за хвилини. Боти, які переконують вас, що «все пропало». Реакції, накручені для того, щоб змінити вашу думку. Це не новини — це зброя.

Чому Telegram-канали небезпечні як джерело новин і як повернути контроль над інформацієюЩоразу, коли ви гортаєте ТГ-канал із «терміновими новинами» — хтось заробляє на вашій тривозі. Фейки, що розлітаються за хвилини. Боти, які переконують вас, що «все пропало». Реакції, накручені для того, щоб змінити вашу думку. Це не новини — це зброя.

Ваш браузер знає про вас більше, ніж ви думаєте. І зловмисники — теж. Фішинг, підроблена реклама, шкідливі сповіщення, а тепер ще й AI-атаки через браузер. Зібрали 12 конкретних порад, які реально захищають. 🔒

Як захистити браузер від кіберзагроз: 12 практичних порадВаш браузер знає про вас більше, ніж ви думаєте. І зловмисники — теж. Фішинг, підроблена реклама, шкідливі сповіщення, а тепер ще й AI-атаки через браузер. Зібрали 12 конкретних порад, які реально захищають. 🔒